Pirater un serveur de l'IO à l'Etat-major enfoui dans Fortnite, défis saison 2 chapitre 3 - Breakflip - Actualités et guides sur les jeux vidéo du moment

Monitoring #3 : Surveillance de notre premier serveur - Tech2Tech | News, Astuces, Tutos, Vidéos autour de l'informatique

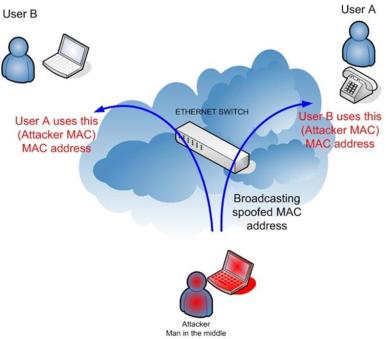

Black Hat : des chercheurs démontrent comment pirater un serveur d'entreprise via SAP SolMan - ZDNet

PIRATER UN SERVEUR DE L'IO A L'ÉTAT MAJOR ENFOUI FORTNITE, EMPLACEMENT SERVEUR DE L'IO FORTNITE - YouTube

.jpg)