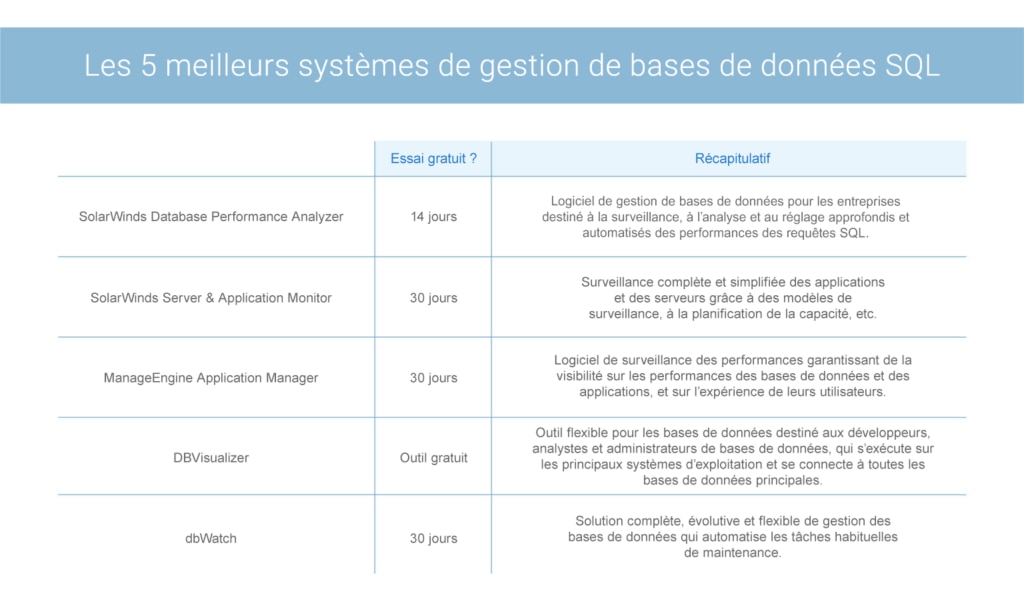

Spécifiez le niveau d'accès À chacun Access base de données utilisateurs Archives - MS Access blog - Réparer et récupérer corrompus (.mdb, .mda, .accdb) les fichiers

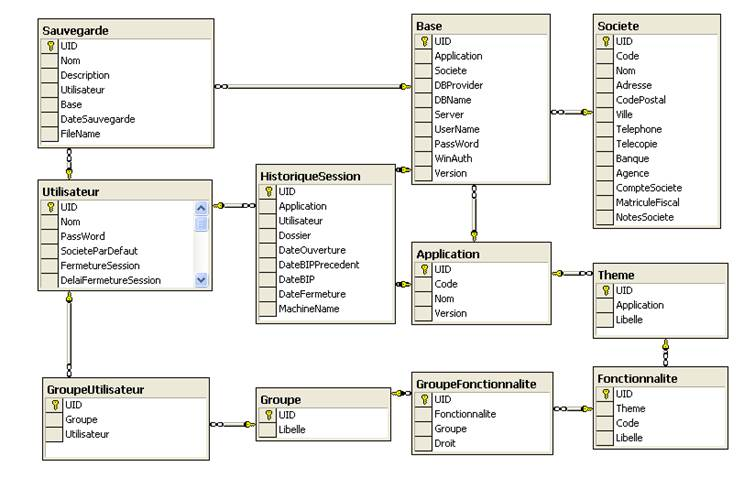

![Résolu] Modélisation base de donnée pour gestion de droits - Avec 3 niveau d'accès par Alexis F - page 1 - OpenClassrooms Résolu] Modélisation base de donnée pour gestion de droits - Avec 3 niveau d'accès par Alexis F - page 1 - OpenClassrooms](https://user.oc-static.com/upload/2017/09/20/15058982592708_Capture.jpeg)

Résolu] Modélisation base de donnée pour gestion de droits - Avec 3 niveau d'accès par Alexis F - page 1 - OpenClassrooms

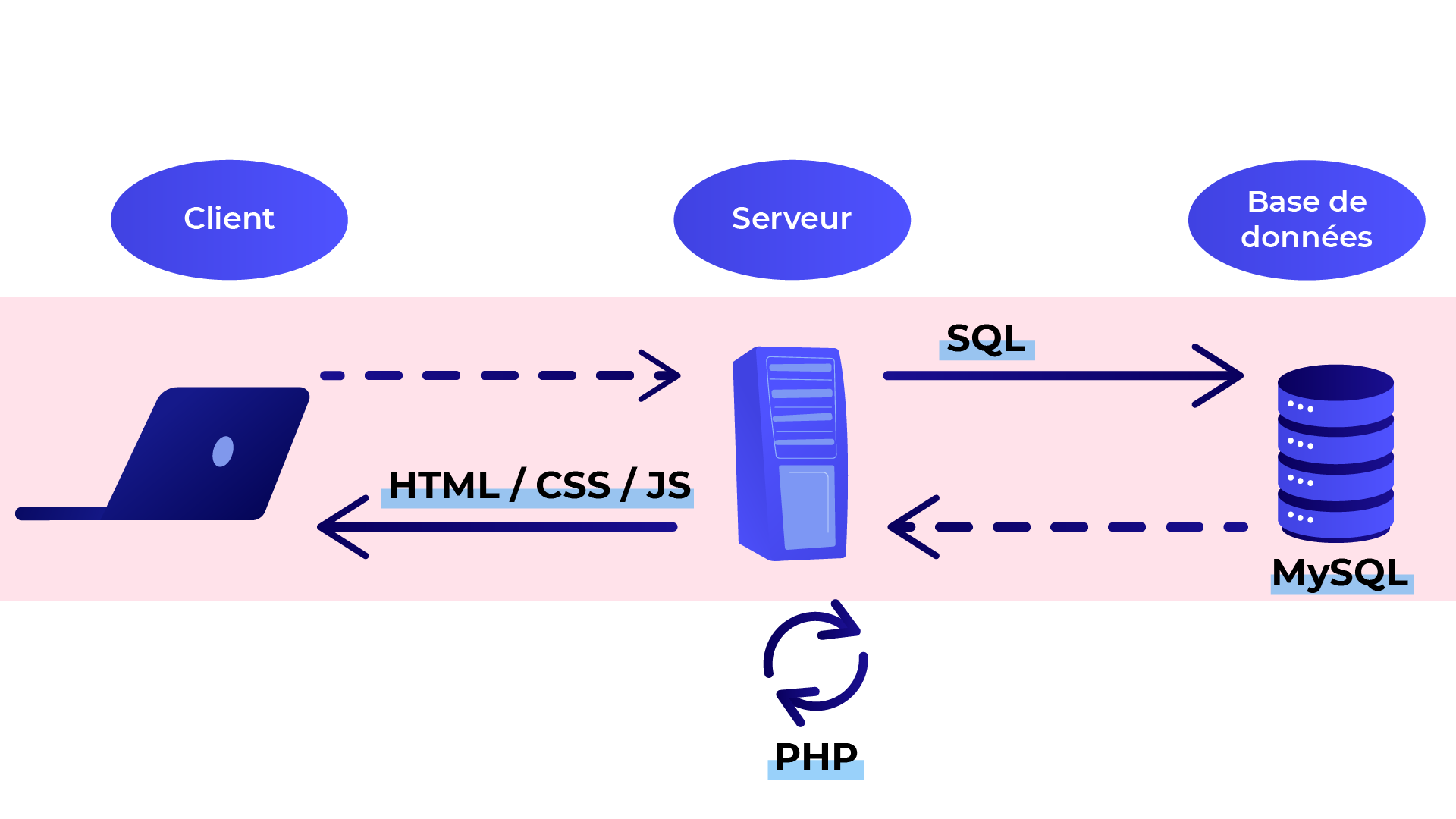

Utilisateurs De Serveur De Base De Données Illustration Stock - Illustration du utilisateurs, lointain: 26553426

SQL Server 2019 - Apprendre à administrer une base de données transactionnelle avec SQL Server Management Studio - Exercice : créer des utilisateurs de base de données | Editions ENI

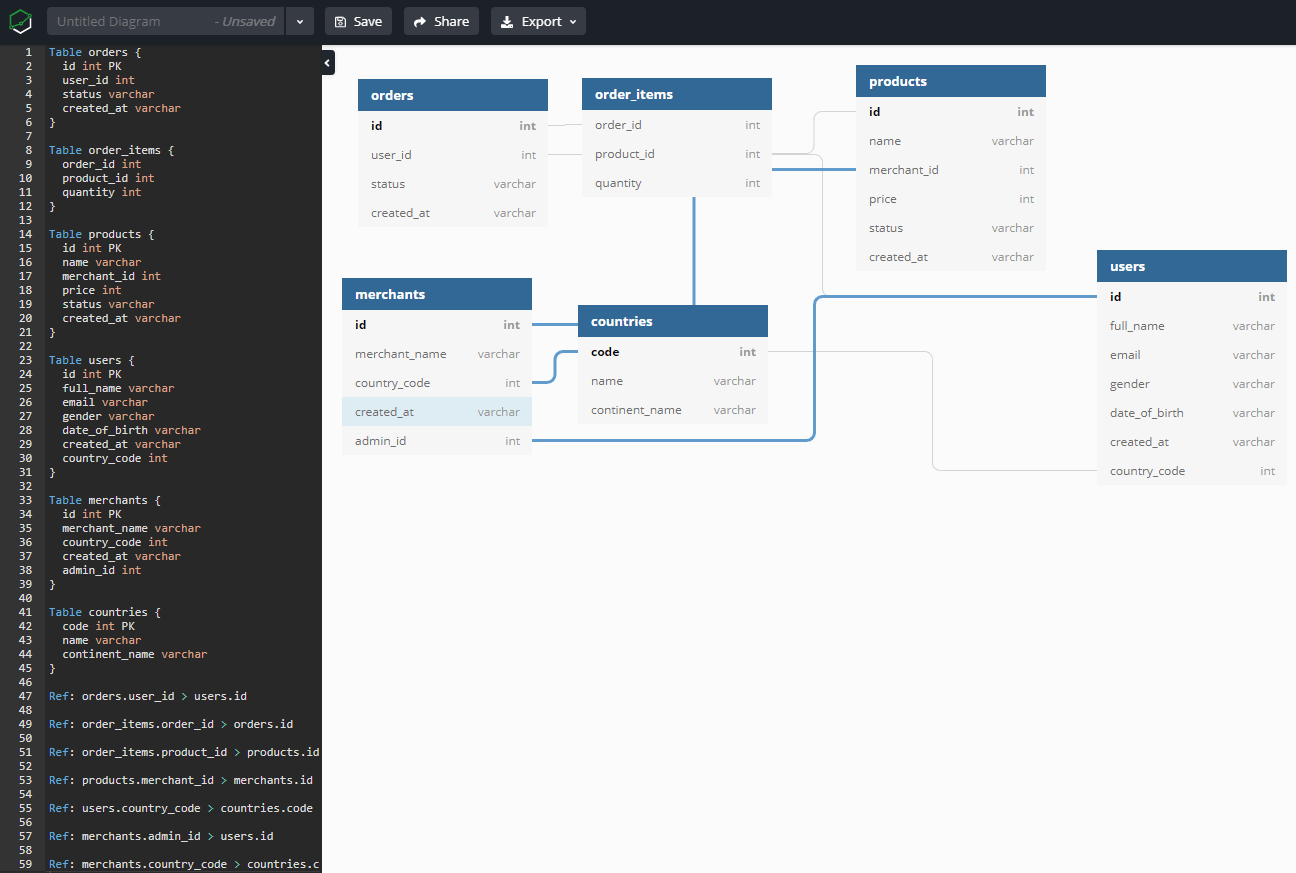

conception de pages de destination de surveillance des données de base de données. maintenir la sécurité et la protection des données des utilisateurs. analyse et statistiques du tableau de comportement des utilisateurs.

![MYSQL]Recherche dans la base de donnée - like %% moteur de recherche internet recherche base de donnée mysql like sql moteur de recherche internet php bdd like%% tutoriel script fonction chercher dans MYSQL]Recherche dans la base de donnée - like %% moteur de recherche internet recherche base de donnée mysql like sql moteur de recherche internet php bdd like%% tutoriel script fonction chercher dans](http://www.supportduweb.com/ftp/ybouane/scripts_astuces/php/recherche_bdd_like/utilisateurs.png)

MYSQL]Recherche dans la base de donnée - like %% moteur de recherche internet recherche base de donnée mysql like sql moteur de recherche internet php bdd like%% tutoriel script fonction chercher dans

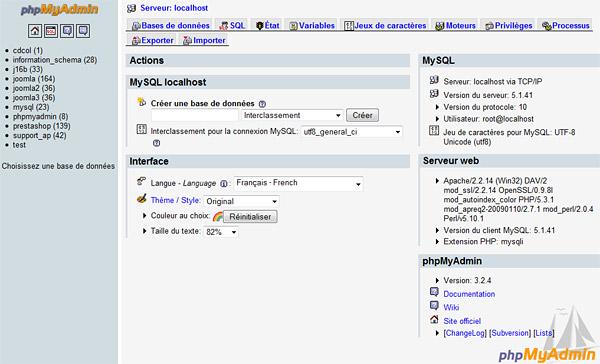

Plesk et PhpMyAdmin - Donner l'accès à une seule base de donnée à un utilisateur - Plesk et PhpMyAdmin - Donner l'accès à une seule base de donnée à un utilisateur

Comment créer un compte d'utilisateur MySQL avec privilèges limités ? - Fonctions supplémentaires - LWS

![PDF] La confidentialité des entrepôts de données dans le Cloud Computing à base de profil utilisateur | Semantic Scholar PDF] La confidentialité des entrepôts de données dans le Cloud Computing à base de profil utilisateur | Semantic Scholar](https://d3i71xaburhd42.cloudfront.net/f87b41a57401dcbe1d83023646e94f8277fc4a34/6-Figure1-1.png)

PDF] La confidentialité des entrepôts de données dans le Cloud Computing à base de profil utilisateur | Semantic Scholar

_f_02_Util(une_seule_hie).png)

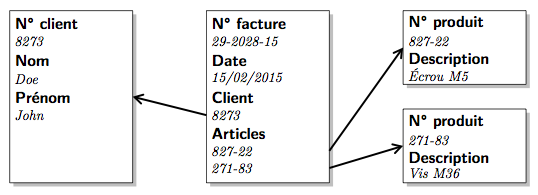

![Résolu] Réaliser base de données pour les nuls par kuroshitsuji00 - page 1 - OpenClassrooms Résolu] Réaliser base de données pour les nuls par kuroshitsuji00 - page 1 - OpenClassrooms](https://user.oc-static.com/files/375001_376000/375600.png)